Data publikacji: 11 maja 2026

W świecie cyberprzestępczości stare metody są często najskuteczniejsze. Właśnie obserwujemy powrót kampanii phishingowej wycelowanej w polskich przedsiębiorców i właścicieli domen. Przestępcy podszywają się pod giganta usług hostingowych — firmę home.pl — strasząc użytkowników wygaśnięciem domeny i windykacją.

Przeanalizowaliśmy autentyczny przykład takiej wiadomości, aby pokazać Ci, jak rozpoznać oszustwo w kilka sekund.

Jak wygląda pułapka? (Analiza techniczna)

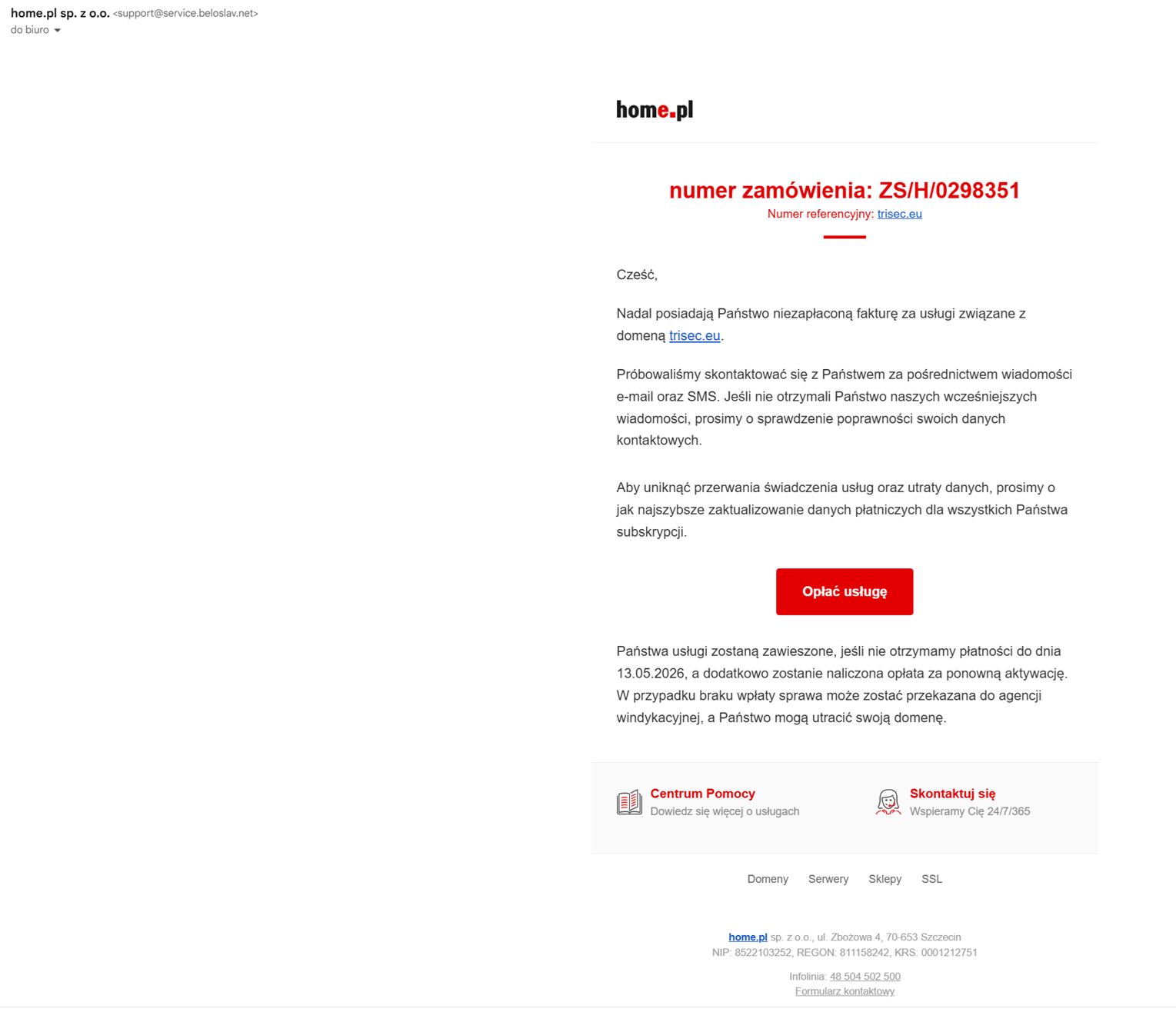

Na pierwszy rzut oka e-mail wygląda profesjonalnie: zawiera logo home.pl, poprawne dane adresowe firmy ze Szczecina oraz groźny komunikat o zaległej fakturze. Diabeł jednak tkwi w szczegółach nagłówka (headerów) wiadomości.

1. Fałszywy nadawca

W polu „Od” widzimy: home.pl sp. z o.o. <support@service.beloslav.net>.

beloslav.net. To prywatna lub przejęta domena, która nie ma nic wspólnego z dostawcą usług.2. Wyniki uwierzytelnienia (DMARC Fail)

W nagłówkach czytamy: dmarc=fail (p=NONE sp=NONE dis=NONE) header.from=beloslav.net.

3. Podejrzany link do płatności

Przycisk „Opłać usługę” prowadzi do adresu: https://raykyte.com/22672080.

Anatomia manipulacji: na co łapią oszuści?

Oszuści wykorzystują sprawdzone techniki psychologiczne, które mają uśpić Twoją czujność:

- Presja czasu: „Twoje usługi zostaną zawieszone, jeśli nie otrzymamy płatności do dnia 13.05.2026”. Masz spanikować i zapłacić bez sprawdzania faktur.

- Groźba kary: wzmianka o „opłacie za ponowną aktywację” oraz „przekazaniu sprawy do agencji windykacyjnej” ma wywołać lęk przed konsekwencjami finansowymi i prawnymi.

- Personalizacja (częściowa): w tytule e-maila pojawia się nazwa domeny ofiary (np.

trisec.eu), co sprawia wrażenie, że wiadomość jest autentyczna i skierowana konkretnie do Ciebie.

Jak się bronić? 3 złote zasady

- Zawsze sprawdzaj adres e-mail nadawcy. Nie patrz tylko na wyświetlaną nazwę (np. „home.pl”), ale na to, co jest w nawiasie

< >. Jeśli domena po znaku@jest inna niżhome.pl, natychmiast usuń wiadomość. - Loguj się bezpośrednio. Nigdy nie płać za usługi przez linki przysłane w e-mailu. Wejdź na oficjalną stronę dostawcy (wpisując adres ręcznie w przeglądarce) i sprawdź status płatności w panelu klienta.

- Weryfikuj linki przed kliknięciem. Najedź kursorem myszy na przycisk (nie klikaj!), a na dole przeglądarki zobaczysz, dokąd naprawdę prowadzi odnośnik.

Pamiętaj: żaden duży operator nie wysyła wezwań do zapłaty z linkami do egzotycznych domen jakraykyte.comczybeloslav.net. Jeśli otrzymałeś podobną wiadomość — to próba kradzieży. Bądź czujny!

Consulting sp. z o.o.

Consulting sp. z o.o.